| Phần mềm - Dịch vụ | Bảng giá |

|

Giỏ hàng trống |

28/05/2025 | Tran Van Dao

Mục lục

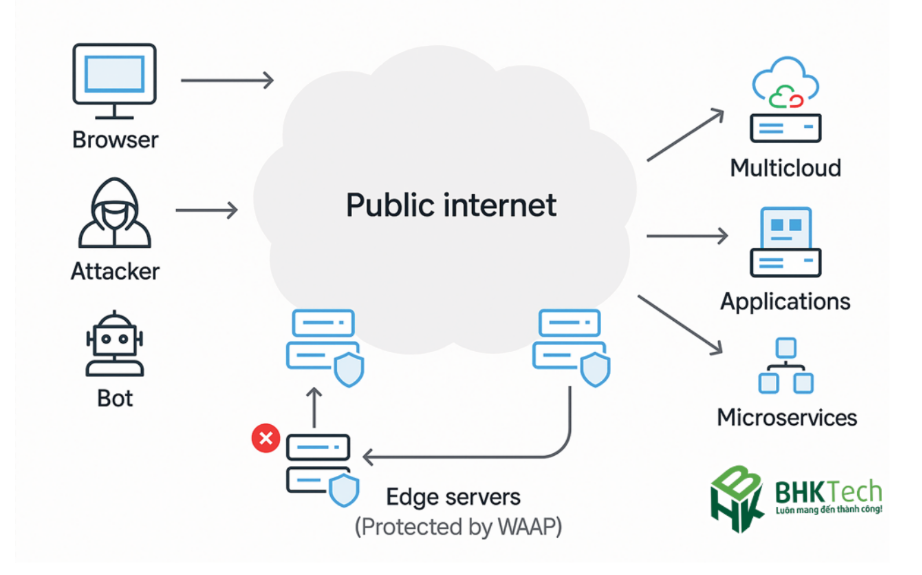

Trong kỷ nguyên số hóa, tấn công API trở thành mối đe dọa bảo mật hàng đầu đối với các doanh nghiệp, gây rủi ro mất dữ liệu và gián đoạn hoạt động. Bài viết này phân tích các loại tấn công API, tác động đến doanh nghiệp, và cách Bách Hưng Khang (BHK) cung cấp giải pháp bảo mật CNTT để bảo vệ hệ thống API hiệu quả.

Tấn công API – rủi ro bảo mật cao trong doanh nghiệp hiện đại

Tấn công API là các hành vi khai thác lỗ hổng trong giao diện lập trình ứng dụng (API) để truy cập trái phép, đánh cắp dữ liệu, hoặc làm gián đoạn hoạt động hệ thống. Theo OWASP API Security Top 10 2023, API là mục tiêu phổ biến vì chúng đóng vai trò cầu nối giữa các ứng dụng, dịch vụ đám mây, và cơ sở dữ liệu doanh nghiệp. Với sự gia tăng của các ứng dụng dựa trên API trong môi trường doanh nghiệp, tấn công API ngày càng tinh vi, từ phá vỡ xác thực đến lạm dụng logic nghiệp vụ.

Tấn công API là gì? Tổng quan về rủi ro bảo mật

Trong bối cảnh doanh nghiệp sử dụng API để tích hợp các giải pháp như ERP, CRM, hoặc dịch vụ đám mây, tấn công API có thể gây thiệt hại nghiêm trọng về tài chính và uy tín. Bách Hưng Khang (BHK), với hơn 10 năm kinh nghiệm trong lĩnh vực CNTT, cung cấp các giải pháp bảo mật API, kết hợp với quản trị thiết bị và vận hành hệ thống để giảm thiểu rủi ro từ tấn công API.

Để bảo vệ hệ thống server và ứng dụng, doanh nghiệp cần hiểu rõ các loại tấn công API phổ biến. Dưới đây là 6 loại tấn công chính, dựa trên OWASP API Security Top 10 và các nguồn từ Palo Alto Networks và Akamai.

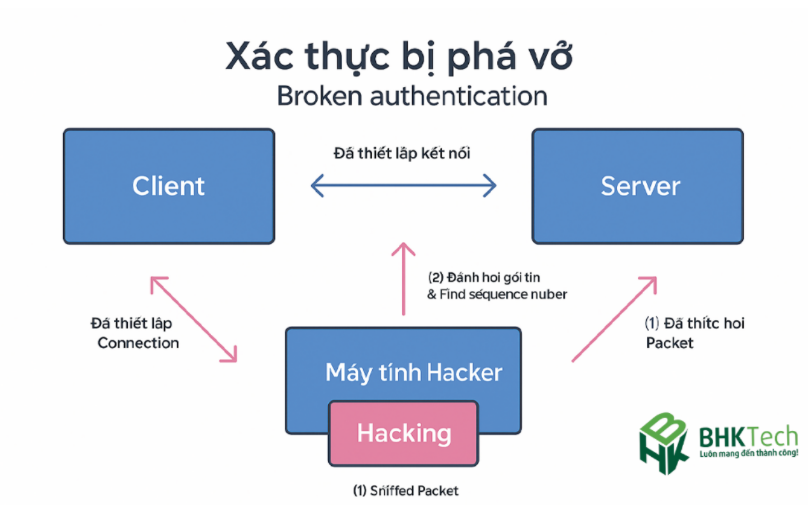

Phá vỡ xác thực là một trong những dạng tấn công API phổ biến nhất, xảy ra khi kẻ tấn công khai thác lỗ hổng trong cơ chế xác thực API, chẳng hạn như sử dụng token yếu hoặc không mã hóa. Theo OWASP, các API không triển khai xác thực đa yếu tố (MFA) hoặc OAuth 2.0 dễ bị tấn công, dẫn đến truy cập trái phép vào dữ liệu nhạy cảm.

Phá vỡ xác thực (Broken Authentication)

Ảnh hưởng: Kẻ tấn công có thể giả mạo danh tính người dùng, truy cập dữ liệu khách hàng, hoặc thực hiện các giao dịch trái phép.

BOLA xảy ra khi API cho phép truy cập vào các đối tượng dữ liệu mà người dùng không được phép, do thiếu kiểm tra quyền truy cập. Theo Akamai, tấn công API dạng BOLA thường khai thác các ID đối tượng không được bảo vệ, cho phép kẻ tấn công truy cập thông tin khách hàng hoặc tài khoản nội bộ.

Tiết lộ dữ liệu nhạy cảm (Broken Object Level Authorization – BOLA)

Ảnh hưởng: Rò rỉ dữ liệu nhạy cảm, vi phạm quy định GDPR hoặc các luật bảo mật.

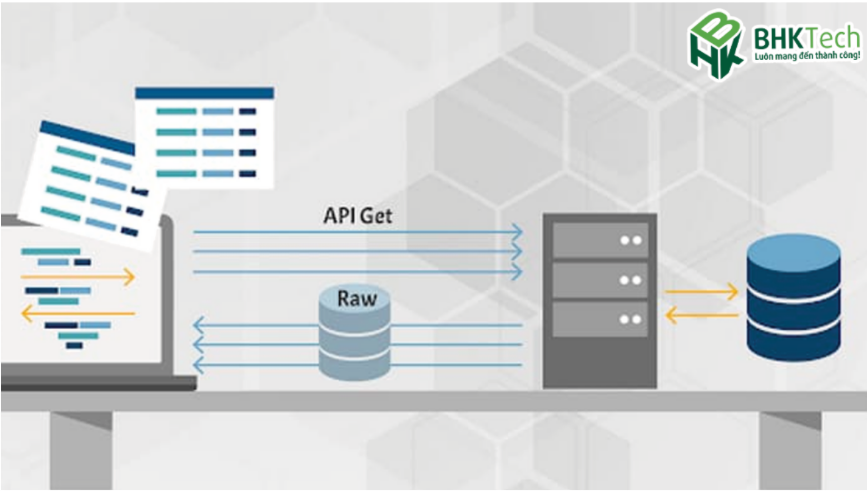

Lạm dụng API xảy ra khi API trả về quá nhiều dữ liệu, bao gồm cả thông tin nhạy cảm không cần thiết. Theo Palo Alto Networks, các nhà phát triển thường không lọc dữ liệu đầu ra, khiến kẻ tấn công dễ dàng thu thập thông tin từ phản hồi API.

Lạm dụng API (Excessive Data Exposure)

Ảnh hưởng: Kẻ tấn công có thể khai thác dữ liệu để thực hiện các cuộc tấn công tiếp theo.

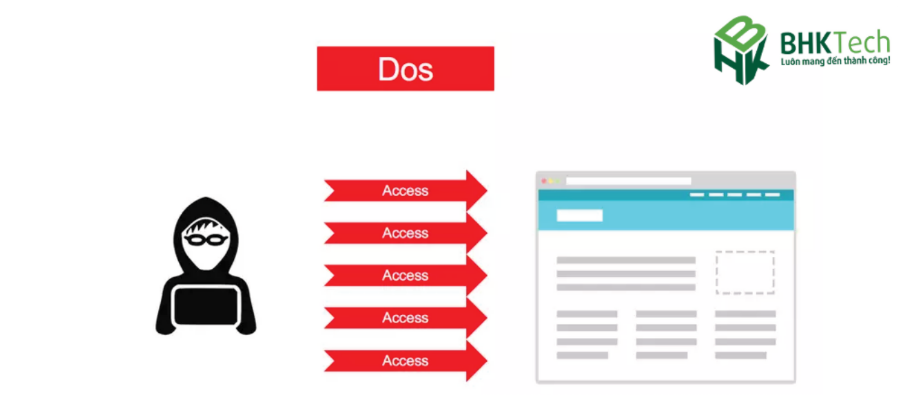

Tấn công API dạng DoS nhắm vào việc làm quá tải API bằng cách gửi số lượng lớn yêu cầu, gây gián đoạn dịch vụ. Theo Cisco, các API không được cấu hình giới hạn tốc độ (rate limiting) hoặc bảo vệ chống flood dễ bị ảnh hưởng.

Tấn công từ chối dịch vụ (API DoS)

Ảnh hưởng: Gián đoạn hoạt động kinh doanh, làm giảm trải nghiệm khách hàng.

Tiêm mã độc, như SQL Injection hoặc Command Injection, là dạng tấn công API phổ biến, trong đó kẻ tấn công chèn mã độc hại vào tham số API để thực thi lệnh trái phép. Theo OWASP, các API không kiểm tra dữ liệu đầu vào dễ bị khai thác.

Tiêm mã độc (Injection Attacks)

Ảnh hưởng: Thay đổi hoặc xóa dữ liệu, truy cập hệ thống quản trị.

Loại tấn công API này khai thác lỗ hổng trong logic nghiệp vụ, cho phép kẻ tấn công thực hiện các chức năng không được phép, như thay đổi cấu hình hoặc xóa tài nguyên. Theo Akamai, các API không kiểm tra quyền chức năng dễ bị khai thác.

Thiếu bảo vệ tầng logic nghiệp vụ (Broken Function Level Authorization)

Ảnh hưởng: Thay đổi hệ thống, gây thiệt hại tài chính hoặc vận hành.

Để bảo vệ hệ thống CNTT trước tấn công API, doanh nghiệp cần triển khai các chiến lược bảo mật toàn diện. Dưới đây là các giải pháp hiệu quả, dựa trên khuyến nghị từ Microsoft và Palo Alto Networks.

Cách doanh nghiệp giảm thiểu rủi ro từ tấn công API

Tấn công API là mối đe dọa bảo mật nghiêm trọng đối với các doanh nghiệp trong thời đại số. Các loại tấn công như phá vỡ xác thực, tiết lộ dữ liệu, hoặc DoS có thể gây thiệt hại lớn về tài chính và uy tín. Bằng cách triển khai xác thực mạnh và kiểm tra bảo mật định kỳ, doanh nghiệp có thể giảm thiểu rủi ro từ tấn công API. Bách Hưng Khang (BHK) mang đến các giải pháp CNTT toàn diện, từ quản lý API đến vận hành hệ thống, giúp doanh nghiệp bảo vệ dữ liệu và tối ưu hóa hoạt động.

Công ty cổ phần công nghệ Bách Hưng Khang tự hào là đối tác đáng tin cậy trong lĩnh vực Công nghệ thông tin cho các doanh nghiệp vừa và nhỏ Việt Nam

Hãy để Bách Hưng Khang (BHK) đồng hành cùng doanh nghiệp! Với hơn 10 năm kinh nghiệm, chúng tôi cung cấp các giải pháp bảo mật CNTT tối ưu. Liên hệ ngay qua www.bhk.vn để nhận tư vấn và giải pháp phù hợp, giúp doanh nghiệp của bạn an toàn và phát triển bền vững!

ĐỌC THÊM:

Top 5 GPU NVIDIA cho AI & Deep Learning năm 2025

RoCE là gì? Giao thức Truy cập Bộ Từ xa qua Ethernet

Thi công Lắp đặt Tủ Rack Chuẩn, Chi tiết cho Doanh nghiệp

L2TP (Layer 2 Tunneling Protocol) là gì? Cách thiết lập L2TP

Hotline